Le tecniche di ingegneria sociale cambiano continuamente. Attraverso varie modalità di attacco si studia e si agisce sul comportamento delle persone spingendo le vittime a divulgare informazioni importanti e / o atti atti inconsueti.

Se consideriamo il “ pretesto ”, ovvero la creazione di un pretesto, l'attaccante spinge la vittima a un'azione non consueta e dannosa per la sua sicurezza. Il criminale per raggiungere illecito si immedesima in una certa figura sfruttando alcuni dati acquisiti in precedenza tramite altre tecniche quali ad esempio quelle rientranti nel contesto dell'Intelligence Open Source (Acquisizione di dati da fonti libere), come ad esempio motori di ricerca ed una serie di servizi web da cui è possibile estrarre notizie importanti su una specifica vittima. Su questo punto è utile ricordare ad esempio https://pipl.com/ attraverso il quale è possibile ricercare in pochi istanti informazioni su più di 3 miliardi di persone, quasi il 50% della popolazione mondiale.

Sono sempre più numerose le telefonate false che arrivano da malintenzionati che cercano, ad esempio, di rubare le password degli utenti. In alcuni casi hanno tentato anche di sfruttare le semplici e le modalità di cambio password dei servizi web.

Il modus operandi è il seguente:

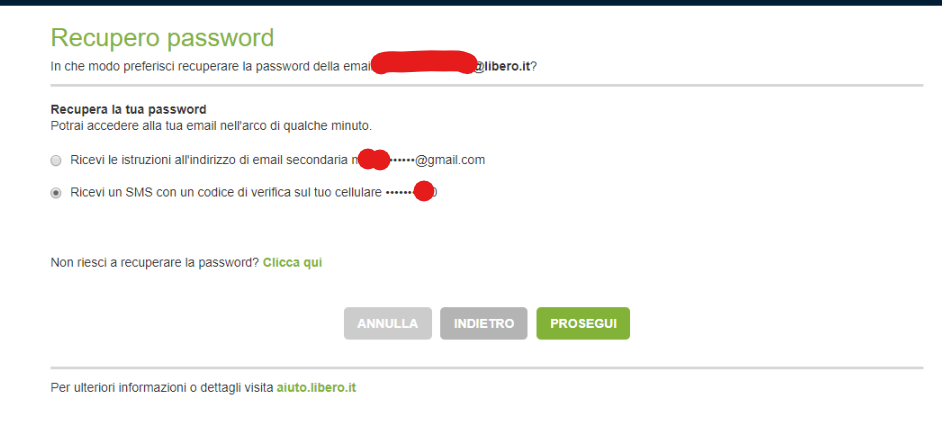

L'attaccante, in possesso dell'indirizzo di posta elettronica e del numero di cellulare di una vittima inizia la procedura di cambio password ad esempio quella di libero.it che gli utenti usano normalmente quando non si ricorda o hanno perso la password.

Molti sistemi di reimpostazione password utilizzati in questo modo, chiedono l'attenzione di posta elettronica o lo username dell'utente e vengono inviati un codice via SMS e un numero di telefono che era precedentemente impostato nell'account.

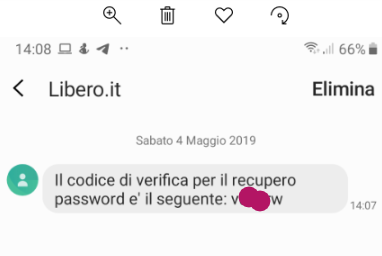

Con un SMS tipo quello raffigurato in immagine viene di solito comunicato un codice di recupero che deve essere inserito nella schermata di recupero password, come ad esempio quella nell’immagine seguente

Fin qui niente di male, questa è una procedura normalissima.

Il problema nasce quando alcuni criminali, dopo aver richiesto il cambio password e chiesto l’invio del codice via SMS come raffigurato nell’immagine sottostante, procedono con intento illecito telefonando alla vittima immedesimandosi nel personale di libero.it, ad esempio:

“Buongiorno, sono XX di libero.it, a causa di un attacco avvenuto ai nostri server stiamo procedendo per motivi di sicurezza ad un cambio password della sua casella di posta elettronica, le sarà arrivato in questi istanti un codice di sicurezza via SMS che dovrebbe gentilmente dettarmelo per poter chiudere il processo di sicurezza”.

La consegna di quel codice di sicurezza permette al criminale di cambiare la password con una che sceglierà lui in quel momento e di conseguenza la vittima da quel momento in poi non avrà più il controllo della sua casella di posta elettronica, tenendo anche presente che l’attaccante una volta all’interno del pannello di controllo della casella di posta elettronica può anche modificare tutte le modalità di recupero della password, quindi cambiare sia la mail secondaria che il numero di cellulare collegato.

Attenzione quindi un falso telefonate!

Massimo Chirivì - Esperto di sicurezza ICT e hacker etico